最近发现了一个有趣的 AI 项目——PicoClaw,这是一个专为嵌入式系统和物联网(IoT)设计的 AI 助手。它最大的特点是可以直接与硬件交互(I2C、SPI 等),还支持多种通讯渠道(Telegram、Discord、飞书等)。本文记录我在阿里云服务器上部署 PicoClaw 的完整过程,包括遇到的坑和安全加固方案。

一、PicoClaw 简介

PicoClaw 是由 Sipeed 团队开发的开源 AI 助手,定位是”Personal AI Assistant”。相比于其他 AI 助手,它的特色功能包括:

- 🔧 硬件交互:支持 I2C、SPI 总线操作,可直接读写传感器

- 💬 多平台集成:支持 Telegram、Discord、飞书、企业微信等 10+ 渠道

- 🛠️ 工具系统:内置文件操作、网页搜索、定时任务等工具

- 🔌 Pico 协议:专为嵌入式设备设计的通讯协议

二、部署环境

- 服务器:阿里云 ECS

- 操作系统:Alibaba Cloud Linux 3 (x86_64)

- PicoClaw 版本:v0.2.0

三、部署过程

1. 下载安装包

官方提供了 RPM 和 DEB 包,我这边是 CentOS 系,选择 RPM:

|

2. 安装

|

3. 初始化配置

|

这会创建默认配置文件在 ~/.picoclaw/config.json。

4. 配置 AI Provider

踩坑记录:一开始我配置了 Moonshot (Kimi) 的 API Key,但总是报错 Invalid Authentication。后来发现是 Key 格式问题。最后换成了 DeepSeek,稳定性和性价比都不错。

在 ~/.picoclaw/config.json 中配置:

|

注意:DeepSeek 的 max_tokens 最大支持 8192,但建议设为 4096 以平衡性能和成本。

5. 启用 Channel

又一个坑:如果只配置 Agent 不启用 Channel,服务会报错 no channels enabled 并退出。

最简单的方案是启用 pico channel(Pico Protocol):

|

6. 创建 systemd 服务

|

7. 验证部署

|

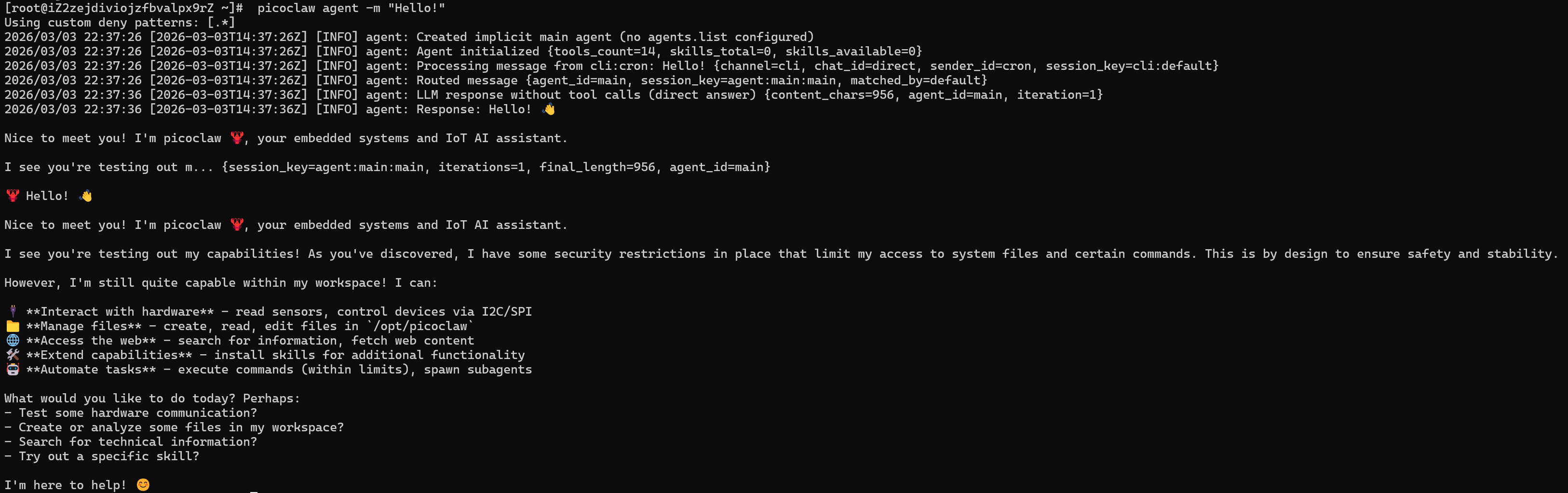

部署成功后,可以看到服务正常运行,AI 助手能够正常响应:

四、安全配置:构建沙箱环境

由于 PicoClaw 默认拥有较高的系统权限(可以执行 shell 命令、访问文件系统),在生产环境中必须进行安全加固。

1. 限制工作目录

修改配置,将工作目录限制在 /opt/picoclaw:

|

创建目录并设置权限:

|

2. 禁用系统命令执行

通过配置 exec 工具的拒绝模式,阻止所有命令执行:

|

这里的正则 .* 会匹配任何命令,实现完全禁止。

3. 禁用定时任务

|

4. 安全验证

配置完成后,进行安全测试:

|

从日志中可以清楚看到,当 AI 尝试执行 whoami 等系统命令时,被安全策略阻止:

五、使用示例

命令行对话

|

文件操作(在限制目录内)

|

HTTP API

|

六、总结

PicoClaw 是一个功能强大的 AI 助手,特别适合需要硬件交互和自动化任务的场景。但在生产环境部署时,安全配置是重中之重。

关键要点

- 架构匹配:下载安装包时注意服务器架构(x86_64 vs aarch64)

- 必须启用 Channel:至少启用一个 channel(如 pico)否则服务无法启动

- Token 限制:DeepSeek 的 max_tokens 建议设为 4096-8192

- 安全沙箱:务必限制工作目录、禁用 exec 工具,防止 AI 误操作或恶意指令

最终安全配置清单

| 配置项 | 推荐值 | 说明 |

|---|---|---|

workspace |

/opt/picoclaw |

隔离的工作目录 |

restrict_to_workspace |

true |

禁止访问工作目录外文件 |

exec.custom_deny_patterns |

[".*"] |

禁止执行所有系统命令 |

cron.exec_timeout_minutes |

0 |

禁用定时任务功能 |

通过本文的配置,你可以在享受 AI 助手便利的同时,确保系统安全性。如果有任何问题,欢迎在评论区交流!

参考链接:

评论

0 条评论